新快报讯 记者郑志辉报道 手机打电话和发短信本是再正常不过的功能,近年来却被不法分子利用,成为了一种攻击他人的新型技术手段,手机用户受到“通讯轰炸”,被短信和电话骚扰的恶性事件越来越多。近日,广州市公安局网络警察支队和白云区公安分局联合侦查,打掉一个利用互联网架设“24云呼”平台,干扰手机通讯通话的新型犯罪团伙。

“呼死你”扰民 26元就能呼出5000次

广州市番禺区的罗女士报案称,总是接到陌生来电,这些陌生电话每分钟就会响三、五次,每次响一下就挂断,被呼叫的手机基本处于瘫痪状态,这让从事销售工作的罗女士苦不堪言。

广州市公安局白云分局民警郭普生介绍,经过侦查发现,罗女士遭遇的是一款名为“24云呼”的恶意软件的攻击,该软件通过控制遍布全国的挂机手机对被害人实施“轰炸”,以软件“开发者”为源头,与“运营者”“代理商”“使用者”形成了一个完整的黑色产业链条。“云呼”使用者通过向代理商购买充值卡,在该平台充值26元就能恶意呼叫5000次。

广州市公安局网络警察支队和白云区公安分局通过联合侦查,最终抓获了一个利用互联网架设“24云呼”平台,干扰手机通讯通话的新型犯罪团伙,抓获嫌疑人4名,查获“24云呼”账号3700多个。经了解,“24云呼”平台自2020年11月上线以来,已进行了586万余次呼叫。

短信轰炸黑产升级 犯罪成本不到50元

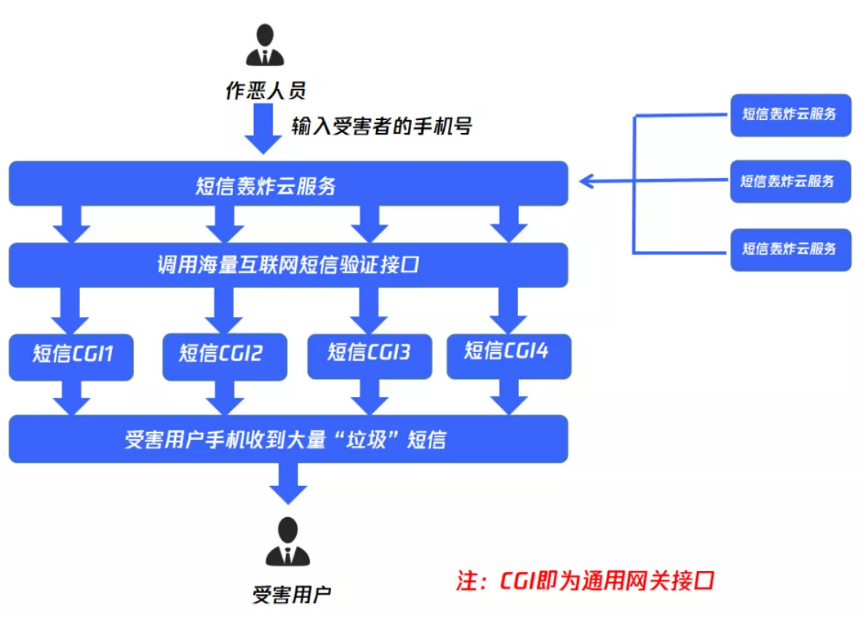

腾讯安全平台部高级研究员程斐然介绍,“短信轰炸”早在2005年“小灵通”时代就已形成产业,最早这类短信主要应用于广告主的营销。经过十余年的发展,“短信轰炸”产业链发生了巨大的变化,黑产从业人员开始利用互联网产品的短信验证服务,对受害者进行“轰炸”。“轰炸”网站或软件发出指令后,这些企业网站的大量正常验证码信息会在短时间内发送到指定手机上,甚至可以实现单一网站给同一手机号发送多条验证码信息。

由于“短信轰炸”软件的生产成本极低,并能带来稳定的获利,这让越来越多的黑产倾向于云化改造——在境外的云主机上直接以极其低廉的价格购买云服务,再通过发卡平台购买短信“轰炸”网站的模板。这其中,购买海外云主机的成本每个月仅需20-30元,一个有3个月程序开发基础的“脚本小子”能在4小时内完成一个“短信轰炸”网站的部署和上线,每月成本不到50元,但是非法获得的收入却超过数千元,诱惑力十足的投入产出比也让更多“短信轰炸”黑产参与进来,助长恶意报复、软暴力催收等行为,严重影响社会稳定。

“短信轰炸”为何难治理?

如何破局“短信轰炸”,无疑是个亟待解决的问题,而其中的难点与互联网的产品形态息息相关。

大部分的网站和移动应用APP在注册时需要手机号码获取验证码短信,利用短信验证来鉴别手机号是否属于用户本人。在下发验证码前加一层校验,可以有效地防止黑产恶意利用,但此时,企业也需要承担用户流失的风险,因为多加一步动作,就意味着用户转化率可能降低。另一方面,由于这类“短信轰炸”模式利用的是海量网站,这就意味着传统单业务线频控的安全策略对这种利用无效。

面对防不胜防的“短信轰炸”,需由被动防御走向主动治理,腾讯守护者计划安全团队针对企业从源头上防范“短信轰炸”黑产提供了几点建议。其一是对被黑产利用的验证码接口增加人机验证,如图形验证码等基础防范策略;其二是针对移动端打造一键验证方案,替换过时的短信验证码。此外,互联网企业还能通过统一风控服务,在下发短信验证码前,根据风控结果有选择地打击;支持第三方授权登录方式,尽可能的减少短信验证带来的风险;针对短信验证码的发送量级做好监控,及时发现异常监控。